Checklist di conformità per call center

Resta conforme con la nostra checklist di conformità per call center. Scopri sicurezza di rete, protezione dei dati, PCI DSS e altro ancora!

Una lista di controllo completa per la sicurezza del call center, pensata per aiutarti a proteggere i dati dei clienti, prevenire violazioni e garantire la conformità agli standard di sicurezza.

Sei sicuro che il tuo call center sia protetto? In caso contrario, consulta questa lista di controllo per la sicurezza del call center.

Parleremo delle misure di sicurezza più importanti che devi adottare per proteggere la tua azienda. Tratteremo tutto, dalla protezione delle password alla crittografia dei dati. Seguendo i nostri consigli, potrai essere certo che il tuo call center sarà al sicuro da hacker e altre minacce esterne.

Un call center è una parte fondamentale di qualsiasi azienda. È il collegamento diretto tra te e i tuoi clienti. E, come qualsiasi altro asset importante, deve essere protetto.

Per questo motivo abbiamo creato questa lista di controllo per la sicurezza del call center. Ti aiuterà a individuare eventuali punti deboli nella sicurezza del tuo contact center, fornendo anche consigli su come risolverli.

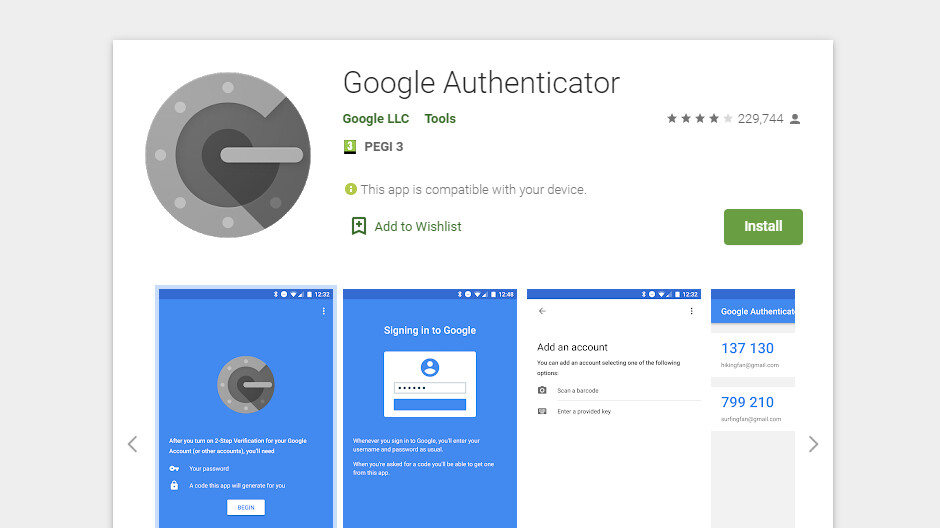

Solide misure di controllo degli accessi sono essenziali per qualsiasi call center. Aiutano a prevenire accessi non autorizzati al sistema e ai dati. L’autenticazione a più fattori, il single sign-on e il controllo degli accessi basato sui ruoli sono tutte ottime opzioni da considerare.

L’autenticazione a più fattori aggiunge un ulteriore livello di sicurezza. Questo rende più difficile per gli hacker accedere al sistema.

Un sistema di autenticazione a più fattori richiede agli utenti di fornire più di una prova per confermare la propria identità. Il single sign-on consente agli utenti di accedere con un solo set di credenziali invece di più set. Il controllo degli accessi basato sui ruoli limita gli utenti solo alle aree e ai dati di cui hanno realmente bisogno.

Gli operatori dell’assistenza clienti hanno accesso a dati sensibili dei clienti. Per questo motivo, è importante limitare i livelli di accesso ai loro privilegi.

Aiuta a prevenire accessi non autorizzati a dati sensibili dei clienti e a evitare che questi vengano diffusi all’esterno dell’azienda.

Restringi l’accesso a determinate aree del call center. Limita il tempo che un operatore può trascorrere in ciascuna area. Monitora le attività degli operatori e segnala qualsiasi comportamento sospetto.

Insistere su cambi regolari delle password è una misura di sicurezza fondamentale.

Cambiare regolarmente le password aiuta a prevenire accessi non autorizzati al sistema. Inoltre, protegge i dati nel caso in cui una password venga divulgata o rubata.

Puoi utilizzare uno strumento di gestione delle password che generi e memorizzi le password per te. Puoi anche impostare un programma di rotazione delle password. Ad esempio, potresti richiedere agli utenti di cambiare la password ogni 30 giorni. Devono inoltre cambiare subito le password di default.

Ogni quanto tempo andrebbero cambiate le password? La maggior parte degli esperti consiglia ogni 3-6 mesi. Se però hai molte informazioni sensibili, potrebbe essere necessario cambiarle più spesso.

In caso di violazione della sicurezza, non vorresti trovarti senza accesso ai tuoi log o agli indirizzi IP .

Accedere alla cronologia dei log e degli indirizzi IP ti aiuta a risalire all’origine di un problema e a prevenirne la ricorrenza.

Utilizza un servizio cloud sicuro che archivi log e indirizzi IP. Questo ti consentirà di accedervi ovunque e mantenerli adeguatamente archiviati. Puoi anche optare per una soluzione on-premises, ma solitamente sono più costose.

Uno dei modi più comuni per cui i malware arrivano su un computer è tramite programmi installati senza che l’utente ne sia consapevole.

Ti permette di prevenire accessi non autorizzati al sistema e ai dati, e protegge l’azienda da responsabilità in caso di installazione di un programma contenente malware.

Come responsabile di call center, dovresti stabilire regole rigide per l’installazione dei programmi sui computer aziendali. I dipendenti dovrebbero poter installare solo i programmi necessari per il proprio lavoro. Tutti gli altri programmi devono essere vietati.

Inoltre, tutti i programmi dovrebbero essere installati dal reparto IT per garantire che solo software autorizzati vengano installati. Utilizza anche una whitelist di applicazioni per specificare quali applicazioni possono essere installate e una blacklist per quelle vietate.

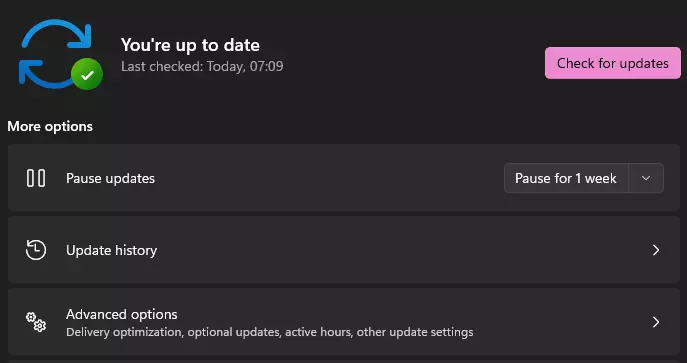

Uno dei modi migliori per prevenire violazioni della sicurezza è mantenere tutti i sistemi aggiornati.

Gli aggiornamenti regolari aiutano a chiudere eventuali falle di sicurezza esistenti. Inoltre proteggono il sistema dalle nuove minacce emerse dopo l’ultimo aggiornamento.

Usa aggiornamenti automatici oppure aggiorna manualmente il sistema. In questo caso, è fondamentale non dimenticarsene: presta molta attenzione a questa operazione.

Rivedere regolarmente le regole della rete è fondamentale per mantenere il call center sicuro.

Ti aiuta a individuare potenziali rischi per la sicurezza e adottare misure per mitigarli.

Effettua regolarmente un audit di sicurezza della rete. Questo dovrebbe includere una revisione delle regole del firewall, delle liste di controllo accessi e delle altre impostazioni di sicurezza.

Tutti i dipendenti del call center dovrebbero ricevere formazione su sicurezza e politiche di conformità.

Aiuta a garantire che tutti i dipendenti siano consapevoli dei rischi per la sicurezza e sappiano come proteggere sé stessi e l’azienda.

Crea un programma di formazione che copra tutti gli argomenti rilevanti in tema di sicurezza e conformità. Questo dovrebbe includere informazioni su come individuare e segnalare minacce, nonché cosa fare in caso di violazione.

La gamification è un ottimo modo per incentivare i dipendenti a imparare la sicurezza e la conformità.

Aiuta a mantenere i dipendenti coinvolti e motivati ad apprendere le migliori pratiche di sicurezza.

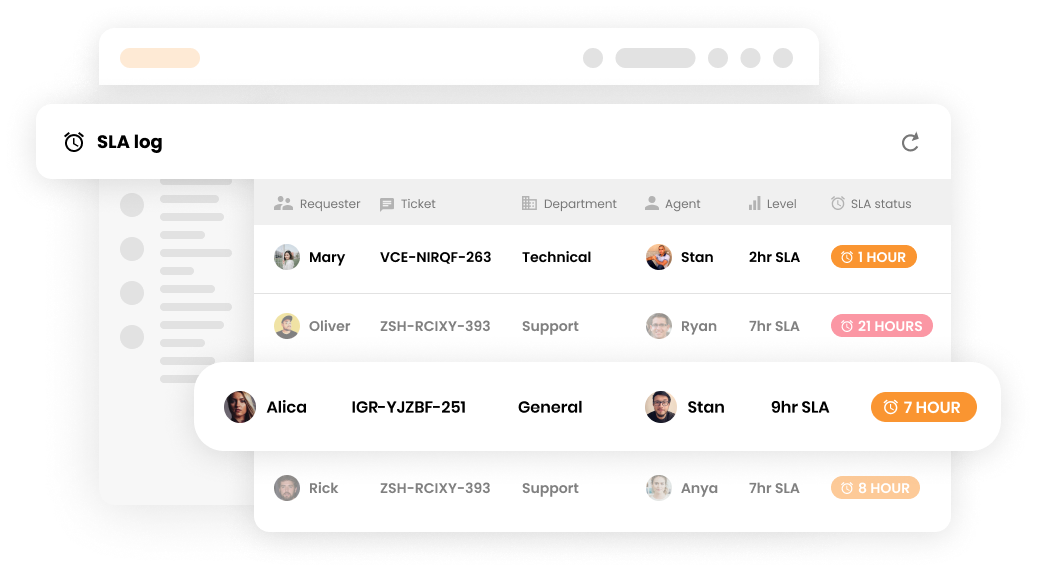

LiveAgent offre funzionalità di gamification che possono essere utilizzate per incentivare i dipendenti a imparare la sicurezza. Include badge, classifiche e premi per il completamento dei moduli di formazione.

Una knowledge base è una risorsa preziosa per i dipendenti del call center. Va mantenuta sicura per prevenire accessi non autorizzati.

Aiuta a proteggere informazioni sensibili e garantisce che solo i dipendenti autorizzati possano accedervi.

Usa controlli di accesso per limitare chi può visualizzare e modificare la knowledge base. Rivedi regolarmente i contenuti per assicurarti che siano aggiornati e corretti.

Se il tuo call center gestisce transazioni con carta di credito, devi assicurarti che i dati dei titolari di carta siano protetti.

Aiuta a prevenire frodi e protegge le informazioni finanziarie dei tuoi clienti.

Rispetta i requisiti PCI DSS (Payment Card Industry Data Security Standard). Ciò include la crittografia dei dati dei titolari di carta, l’utilizzo di sistemi di pagamento sicuri e la verifica regolare delle misure di sicurezza.

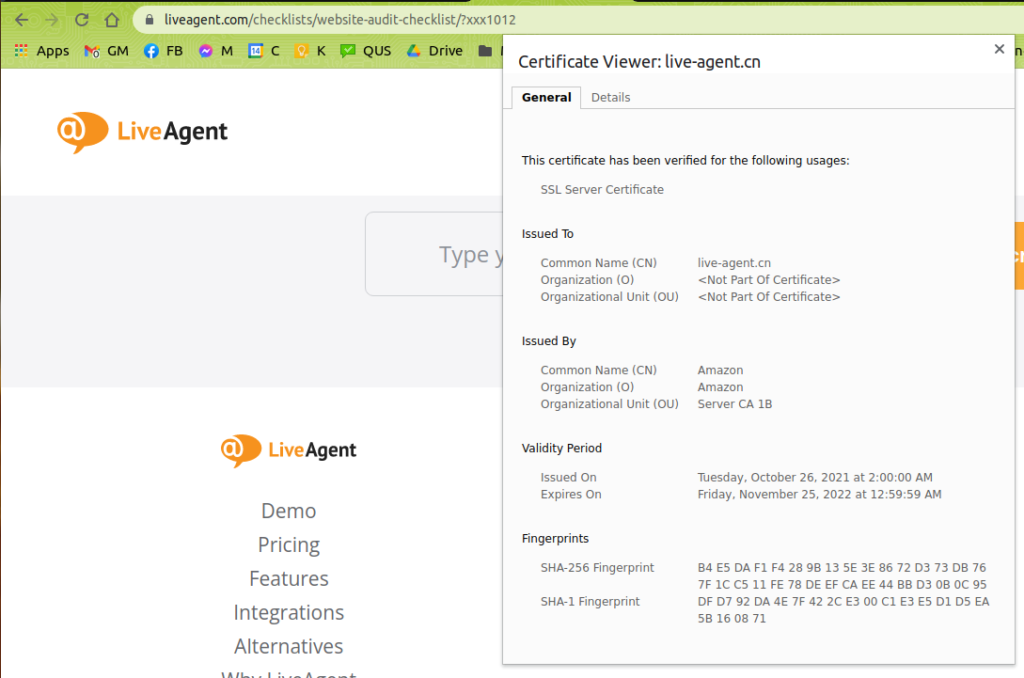

Mantenere il software del call center aggiornato con le più recenti misure di sicurezza è fondamentale.

Il software call center deve essere conforme alle più recenti misure di sicurezza per proteggere i dati del call center.

Quando scegli un software call center , verifica con il fornitore se dispone di certificazioni di conformità. La sicurezza dei dati deve essere una priorità assoluta per l’azienda.

Chiedi agli esperti del settore se consigliano questo software per i call center e leggi le recensioni online per vedere se altri professionisti hanno avuto esperienze positive. In alternativa, puoi sempre contattare un consulente per la sicurezza dei call center per avere un parere su come verificare la conformità.

Avvisi in tempo reale ti aiuteranno a rilevare e indagare rapidamente sulle attività sospette e prevenire fughe di dati.

Essere avvisati immediatamente di qualsiasi accesso non autorizzato consente di intervenire subito per prevenire una violazione.

Verifica con il tuo fornitore di software call center se offre funzionalità di sicurezza che includano notifiche sugli accessi non autorizzati. Puoi anche configurare un sistema di notifica separato con uno strumento come IFTTT, oppure chiedere al team IT di impostare degli avvisi.

L’errore umano è una delle principali cause di violazioni dei dati. Automatizzando il più possibile i processi del call center, puoi contribuire a eliminare potenziali rischi per la sicurezza.

Automatizzando le attività del call center , aumenti le probabilità che vengano svolte correttamente e in sicurezza. Inoltre, liberi tempo ai dipendenti affinché possano concentrarsi su altre attività per migliorare l’efficienza del call center.

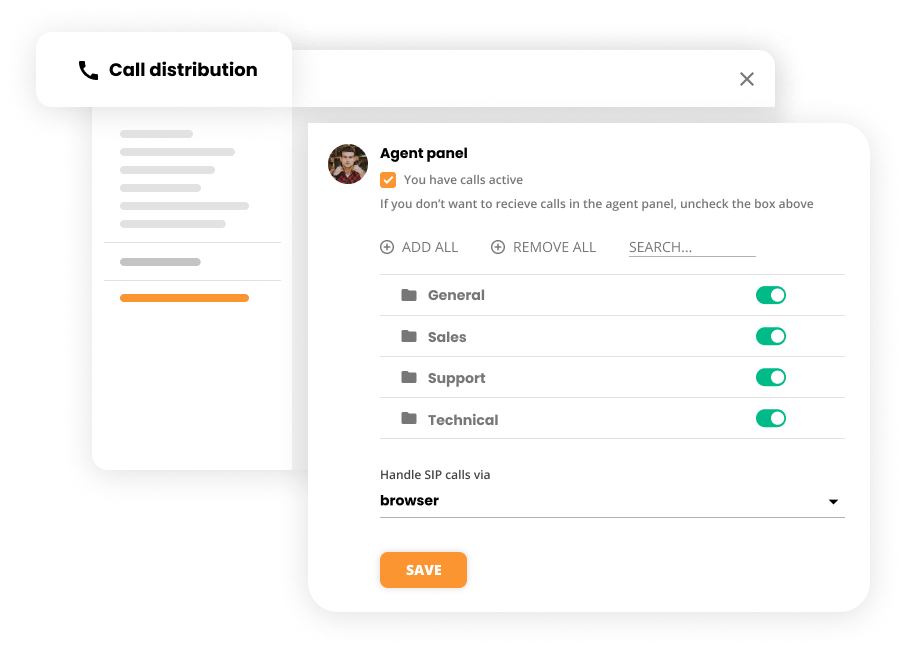

Identifica le attività su cui gli operatori spendono più tempo e valuta se possono essere automatizzate. Alcuni compiti, come il servizio clienti o le vendite, non possono essere completamente automatizzati. Tuttavia, puoi automatizzare parti del processo, come i follow-up o la pianificazione degli appuntamenti.

Ad esempio, in LiveAgent puoi automatizzare l’instradamento delle chiamate per priorità o utilizzare il richiamo automatico . Inoltre, puoi impostare regole di automazione nell’help desk per trasferire ticket, aggiungere tag, segnalarli come spam o chiuderli.

Esistono numerosi framework di sicurezza riconosciuti come ISO 27001, NIST 800-53 e COBIT.

Ti permette di seguire linee guida già collaudate. Questo rende anche più facile per altre aziende comprendere la tua posizione sulla sicurezza e per gli auditor valutare la conformità.

Il primo passo è individuare il framework più adatto alla tua azienda. Una volta fatto, puoi iniziare a mappare i controlli di sicurezza richiesti dal framework e implementarli nel call center.

Se il tuo call center offre servizi internazionali, devi essere consapevole dei diversi standard in materia di dati e privacy esistenti in ogni paese, ad esempio il GDPR .

Gli standard sui dati e la privacy variano da paese a paese, quindi è fondamentale rispettarli nei luoghi in cui operi per evitare sanzioni.

Il modo migliore è consultare un avvocato o uno specialista della conformità che conosca gli standard dei paesi in cui operi. Non affidarti a consigli generici online, poiché gli standard possono cambiare e le informazioni potrebbero non essere aggiornate.

La crittografia end-to-end è una misura di sicurezza che critta i dati all’origine (mittente) e li decifra solo a destinazione (ricevente).

In questo modo, solo mittente e destinatario possono accedere ai dati e si impedisce a terzi intermedi di decrittarli o leggerli.

Devi scegliere una soluzione di crittografia end-to-end compatibile con il tuo software call center . Dopo averla scelta, puoi iniziare a criptare le chiamate effettuate tramite il call center.

Gli hacker sono costantemente alla ricerca di nuovi modi per sfruttare le vulnerabilità dei sistemi, e i call center non fanno eccezione. Anzi, potrebbero essere ancora più vulnerabili rispetto ad altre aziende a causa della natura del loro lavoro.

Una delle maggiori minacce per la sicurezza dei call center è la fuga di dati. Può avvenire in diversi modi, ad esempio un dipendente che invia per errore informazioni sensibili alla persona sbagliata, oppure hacker che ottengono accesso fisico ai sistemi e rubano dati. Come proteggere dunque l’azienda?

Forma i dipendenti sull’importanza della sicurezza e sulla corretta gestione delle informazioni sensibili. Applica politiche e procedure rigorose per la gestione dei dati. Usa la crittografia per proteggere le informazioni, sia in transito che a riposo. Monitora regolarmente i sistemi per individuare segni di accessi non autorizzati.

Un’altra grande minaccia per la sicurezza dei call center sono le reti non segmentate, ovvero quando la rete utilizzata dal call center non è separata dal resto dell’azienda. Questo può essere un problema perché una violazione di sicurezza in un’altra parte della rete può coinvolgere anche il call center.

Per questo motivo, è importante segmentare la rete del call center dal resto dell’azienda tramite firewall o reti private virtuali (VPN).

È inoltre importante avere politiche e procedure di sicurezza che limitino l’accesso alla rete del call center. Solo il personale autorizzato dovrebbe avervi accesso, e solo da postazioni approvate.

Il phishing è un tipo di attacco informatico in cui gli hacker inviano email o messaggi fraudolenti per ingannare le persone e ottenere informazioni sensibili. Questo può essere un problema per i call center perché i dipendenti potrebbero essere indotti a fornire agli hacker l’accesso al sistema.

Per proteggersi dagli attacchi di phishing, è importante formare i dipendenti su come riconoscerli. È inoltre consigliabile implementare misure di sicurezza come l’autenticazione a due fattori, che rende più difficile agli hacker accedere ai sistemi.

Gli schemi di social engineering stanno diventando sempre più sofisticati e i dipendenti dei call center sono spesso la prima linea di difesa contro questi attacchi. Gli hacker sfruttano tecniche di social engineering per indurre i dipendenti a rivelare informazioni sensibili o a concedere l’accesso al sistema.

L’educazione è la migliore difesa contro gli attacchi di social engineering. I dipendenti devono essere consapevoli dei segnali di allarme, come richieste inattese di informazioni o chiamate da numeri sconosciuti.

Ransomware e malware sono entrambi tipi di software dannosi che possono essere usati per attaccare i call center. Il ransomware può essere utilizzato per criptare dati sensibili e chiedere un riscatto per la chiave di decrittazione, mentre il malware può essere usato per disabilitare i sistemi o rubare dati.

L’implementazione di misure di sicurezza come la crittografia e i backup regolari può aiutare a prevenire questi attacchi. È anche una buona pratica avere una policy che richieda ai dipendenti di segnalare qualsiasi email o messaggio sospetto.

Resta conforme con la nostra checklist di conformità per call center. Scopri sicurezza di rete, protezione dei dati, PCI DSS e altro ancora!

Semplifica la configurazione del tuo call center con la nostra lista di controllo definitiva! Scopri obiettivi, strumenti, onboarding e suggerimenti per il succ...

Ottimizza la qualità delle chiamate con il nostro elenco di controllo QA! Migliora il servizio clienti, aumenta l'efficienza e garantisci esperienze di prim'ord...